Erpressungstrojaner – Locky heisst „Diablo6“

Erpressungstrojaner mit neuem Namen: Diablo6

Eil-Meldung von HEISE

Die Ransomware Locky ist als Diablo6 zurück und verschlüsselt wieder verstärkt die persönlichen Dateien von Opfern auf der ganzen Welt. Erhöhte Vorsicht im Umgang mit E-Mails ist momentan angebracht.

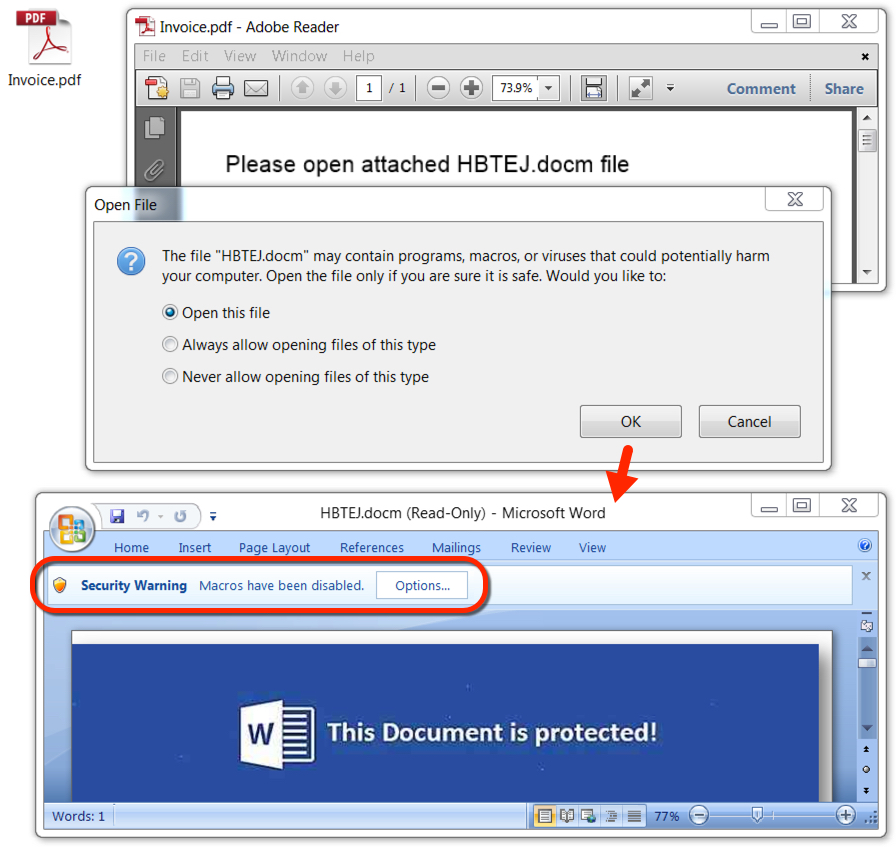

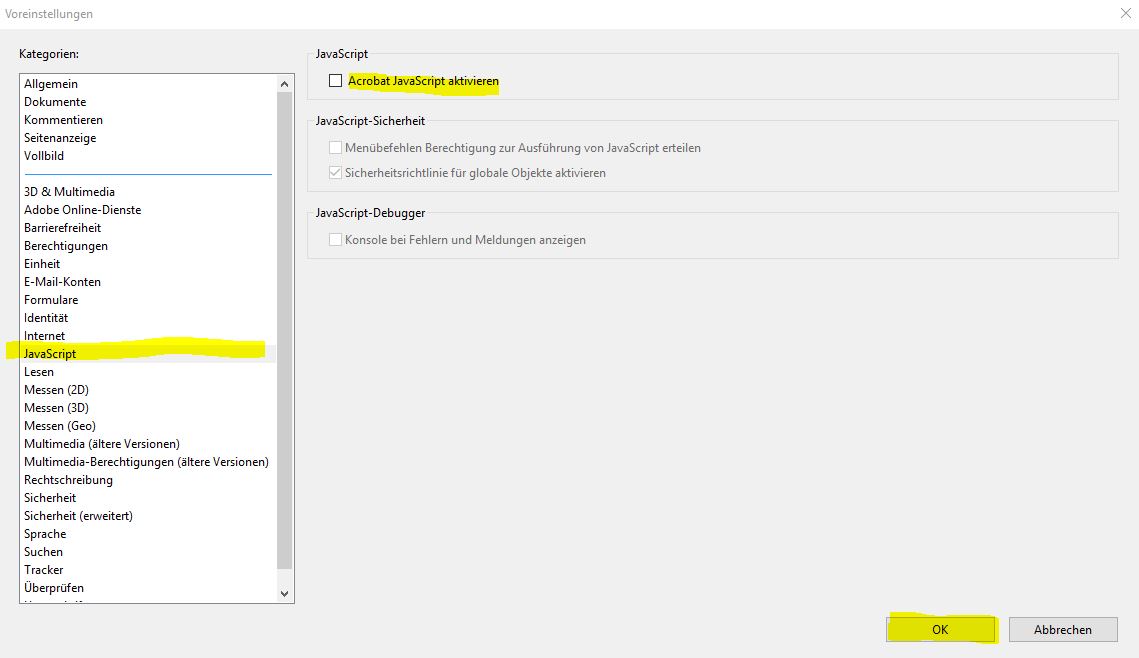

Berichten mehrerer Sicherheitsfirmen zufolge ist der Erpressungstrojaner Locky von den Toten auferstanden. Er verbreitet sich erneut über massenhafte Spam-Mails und nutzt jetzt die Endungen .diablo6 und .lukitus für von ihm verschlüsselte Dateien. Auch die neuen Varianten greifen Anwender nach dem bekannten Locky-Muster an: An einer Phishing-Mail hängt eine Zip-Datei an. Öffnet das Opfer diese, landet eine JavaScript-Datei auf dem Rechner. Wird diese auf einem Windows-System ausgeführt, lädt sie Schadcode aus dem Netz nach, der die Dateien des Opfers verschlüsselt.

Prüfen Sie Ihre eMail genau und handeln Sie nicht zu vorschnell beim Öffnen von gepackten Dateianhängen (z.B.: ZIP/RAR)

Erhöhte Alarmbereitschaft ratsam

Die Sicherheitsfirma Malwarebytes sieht seit Anfang August eine verstärkte Verbreitung der Ransomware. Laut einem früheren Bericht der Firma war Locky nie ganz verschwunden, die Verbreitung des Trojaners war aber zugunsten anderer Erpressungstrojaner stark zurückgegangen. Bisherige Berichte sprechen von englischen Spam-Mails, die hauptsächlich vorgeben, Rechnungen zu enthalten. Deutsche Phishing-Mails sind uns bisher nicht untergekommen. Sollten wir entsprechende Mails feststellen, werden wir diese Meldung aktualisieren.

Mehr Informationen erhalten Sie hier

Zahlreicher Anwender berichten von eMails, in der die echte Anschrift stand. Die Versender müssen Adressdaten aus einem Online-Shop oder etwas ähnlichem haben. Es wird oft berichtet, dass sie vorher noch nie eine so gut gemachte Mail gesehen haben, die Zahlungserinnerung, Signatur von „Rechtsanwalt XYZ“ und rechtschreibfehlerfreies Juristen-Deutsch enthält.

„Die detaillierte Forderungsaufstellung XYZ, der sie alle Einzelpositionen entnehmen können, ist beigefügt.“

Laut einigen Virenprogrammen erkannten nur 1/3 aller Virenscanner eine Malware. Es wird also zunehmend schwieriger, eMails schnell und sicher auszusortieren, die Möglichkeit, das man versehentlich einen solchen Anhang öffnet, wird immer größer und die Gefahr Diablo6 auf seinen Rechnern zur Entfaltung zu bringen immer größer.

Deutschland sicher im Netz meldet:

SiBa rät deshalb zu besonderer Vorsicht bei E-Mails und verdächtigen Links. Darüber hinaus sollten weiterhin präventiv alle verfügbaren Schutzmaßnahmen vor Erpressungs-Trojanern zu ergriffen werden. Hierzu zählen insbesondere ein aktueller Virenscanner, die Installation aller Sicherheitsupdates auf Ihren Geräten sowie vor allen Dingen das Erstellen externer Datensicherungen, mit denen im Ernstfall verlorene Daten wieder hergestellt werden können.

Wie schütze ich mich?

Mehr Sicherheit mit Restric’tor

Nützliches Werkzeug – Mit dem von C’t-Programmierern entwickelten Sicherheits-Tool Restric’tor lässt sich das eigene System besser gegen Infektionen von Viren und Angriffe von Trojanern und Ransomware schützen.

Das Programm pflegt unter Home-Versionen von Windows einen Schutz-Mechanismus nach, den die teureren Editionen standardmäßig an Bord haben. Diese bringen die sogenannten „Richtlinien für Softwareeinschränkung“ mit – im Englischen „Software Restriction Policies“ oder kurz SRP. Restric’tor erlaubt auch unter Windows Home den Zugriff auf diese.

Das Werkzeug unterbindet erst einmal jeglichen Zugriff, den Software auf das System haben will – dann pflegt man mithilfe von Regeln Ausnahmen nach. Darunter findet sich standardmäßig der Windows-Ordner sowie der Programme-Ordner – diese Programme hat man ja üblicherweise selbst installiert. Weitere Ausnahmen kann man selbst definieren – alle anderen Zugriffe werden erst einmal blockiert und benötigen Bestätigung vom Administrator.

Brauchen Sie Hilfe oder Unterstützung?

Dann nehmen Sie hier Kontakt auf oder benutzen Sie das nachfolgende Formular. Die Angabe der Emailadresse ist erforderlich, die Angabe Ihrer Telefonnummer nur optional, jedoch hilfreich, um Ihre Fragen schnell beantworten zu können. Optimal ist die Angabe Ihrer Mobilrufnummer.

Wir geben keine Daten an Dritte weiter.

Neueste Kommentare